平台定位:以“行为”为核心的 AI 安全平台,而非单一邮件网关

Abnormal 在官方产品描述中多次强调其平台化能力:从“一键 API 集成”开始,平台会在邮件与 SaaS 等多个云平台上摄取大量身份、行为与内容信号,建立人员与供应商等主体的行为模型,并通过统一控制台输出可解释的检测结果与处置动作。对企业安全团队来说,这种平台定位意味着它更像是“围绕人和身份的异常检测与自动化响应层”,可以与现有的身份提供商(IdP)、XDR、SIEM/SOAR 等工具链互补,而不是替代一切安全产品。

在实际落地中,这种定位尤其适合两类组织:

- 以云邮箱为主、用户规模较大、供应商/外部伙伴往来频繁的企业:攻击者往往利用人际信任关系与业务语境实施社工欺诈,单纯基于黑名单、已知 IOC 或固定规则很难覆盖“新型、个性化、低频”的攻击。

- 安全运营资源有限但风险暴露面很大:既要拦截入站恶意邮件,也要处理用户上报邮件、账号被盗后的快速止血,以及 M365 配置持续合规等工作,自动化与可解释性会直接影响运营成本。

下文将按企业最常见的三条主线展开:邮件攻击拦截(Inbound Email Security)、邮箱账户接管防护(Core Account Takeover Protection),以及云邮箱安全姿态管理(Security Posture Management),并解释它们如何共同构成 Abnormal 的“AI 安全平台”体验。

部署与集成方式:以 API 为起点,围绕云邮箱与身份生态构建信号面

从官方产品页的表述来看,Abnormal 的典型接入方式是“云原生 API 架构”与“一键 API 集成”。这类模式的关键点不在于“把邮件流量改道到某个网关”,而在于通过平台 API 持续读取与关联多维信号,例如:

- 身份与登录信号:登录位置、设备、浏览器、会话等;并与邮件通信行为进行关联,用于识别异常账户使用。

- 邮件与通信信号:发件人与收件人的关系、历史沟通模式、内部到内部的通信行为、邮件内容与上下文等。

- 生态集成信号:与 M365 相关应用(例如 OneDrive、SharePoint、Outlook、Teams 等)以及身份提供商、XDR 工具的信号联动,用于把“事件”提升为“案件”。

对采购与实施团队而言,这种架构通常带来两个现实收益:

- 上线速度更快:以“连接平台、开始建模”为核心,而不是长周期地做大量规则与策略调参。

- 调查更完整:当同一条线索同时出现在登录行为、邮箱规则、内部发信与外部往来中,平台可以在一个控制台里把证据串起来,减少跨系统找日志的时间。

需要强调的是:任何以行为建模为基础的产品,都依赖“信号质量 + 业务上下文”。在评估阶段,建议你重点确认 Abnormal 在你现有生态中能接到哪些关键数据源、可用哪些自动化处置动作、以及对误报/漏报的运营闭环(例如阈值与处置策略的可配置性)。

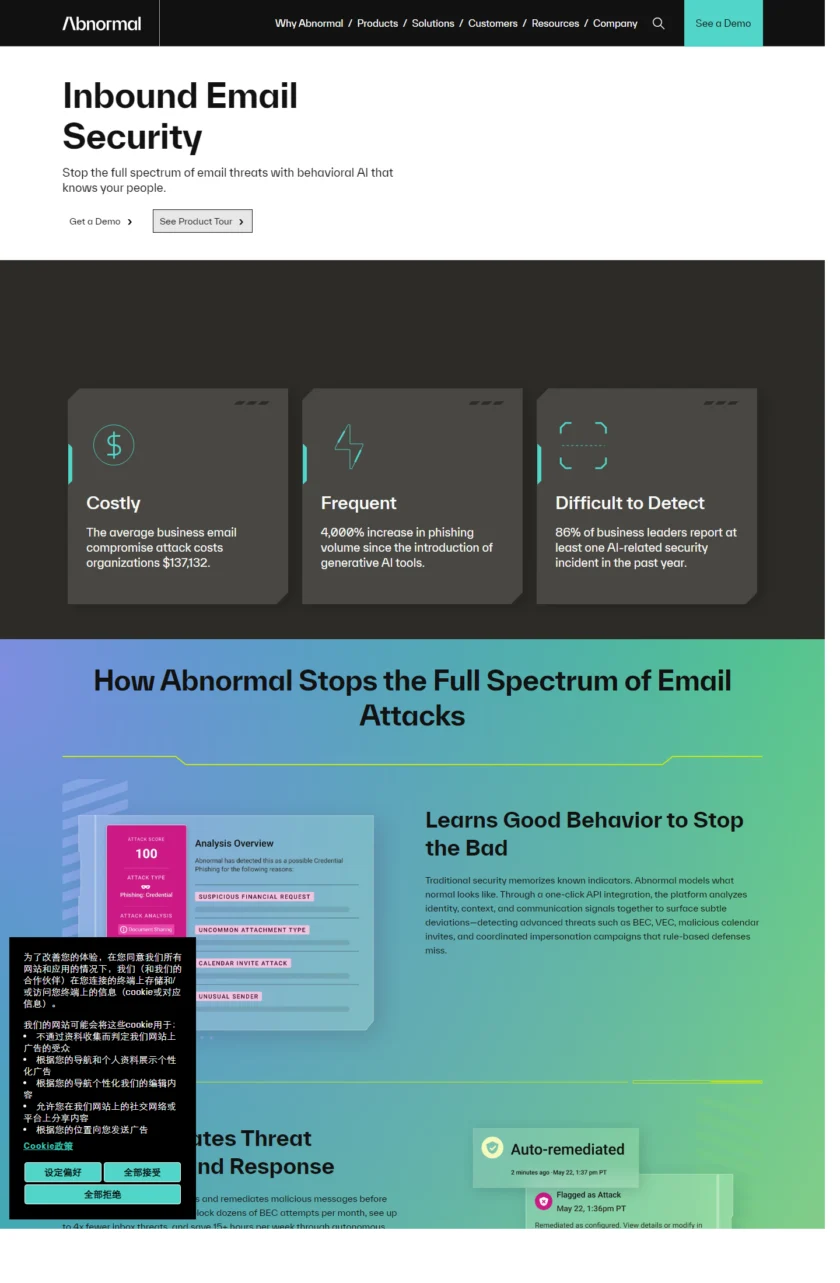

邮件安全主线:Inbound Email Security 如何拦截 BEC/VEC 与高级社工邮件

在 Inbound Email Security(入站邮件安全)产品页中,Abnormal 将重点放在“行为 AI 识别高级威胁”上:平台会基于员工与供应商的正常活动建立基线,再通过细微的行为异常来识别传统工具容易漏掉的 BEC(Business Email Compromise,业务邮件欺诈)与 VEC(Vendor Email Compromise,供应商邮件被攻陷)等攻击。

从企业常见攻击路径来看,BEC/VEC 的难点在于它往往不依赖恶意附件或显眼的恶意域名,而是利用业务语境进行“看起来合理”的请求,例如催促付款、修改收款账户、索要敏感资料、要求采购走紧急流程等。因此,Abnormal 这一路线更关注:

- 关系与历史:发件人与收件人是否存在长期、合理的沟通关系,沟通频率与模式是否符合以往。

- 语境一致性:邮件内容是否与过往业务互动的上下文匹配,是否存在不合常理的转向与施压策略。

- 行为异常:供应商或内部人员的行为是否出现“细小但关键”的异常点,从而提示账号或业务流程可能已被劫持。

在运营侧,官方描述强调其自动化能力:对入站邮件进行分析后,系统可自动检测与处置恶意邮件,以减少人工分流与告警处理工作量;同时,平台提供“可解释的结果”与更丰富的上下文证据,帮助分析人员快速理解拦截理由、追踪异常行为、并在统一控制台中回溯历史事件。

这对企业使用场景的意义在于:邮件安全不只是“拦一封邮件”,而是帮助你更快回答三个问题:这封邮件是否真是业务请求?如果是攻击,它借用了哪些真实关系与流程?哪些人和哪些流程应该立刻被保护或加固?

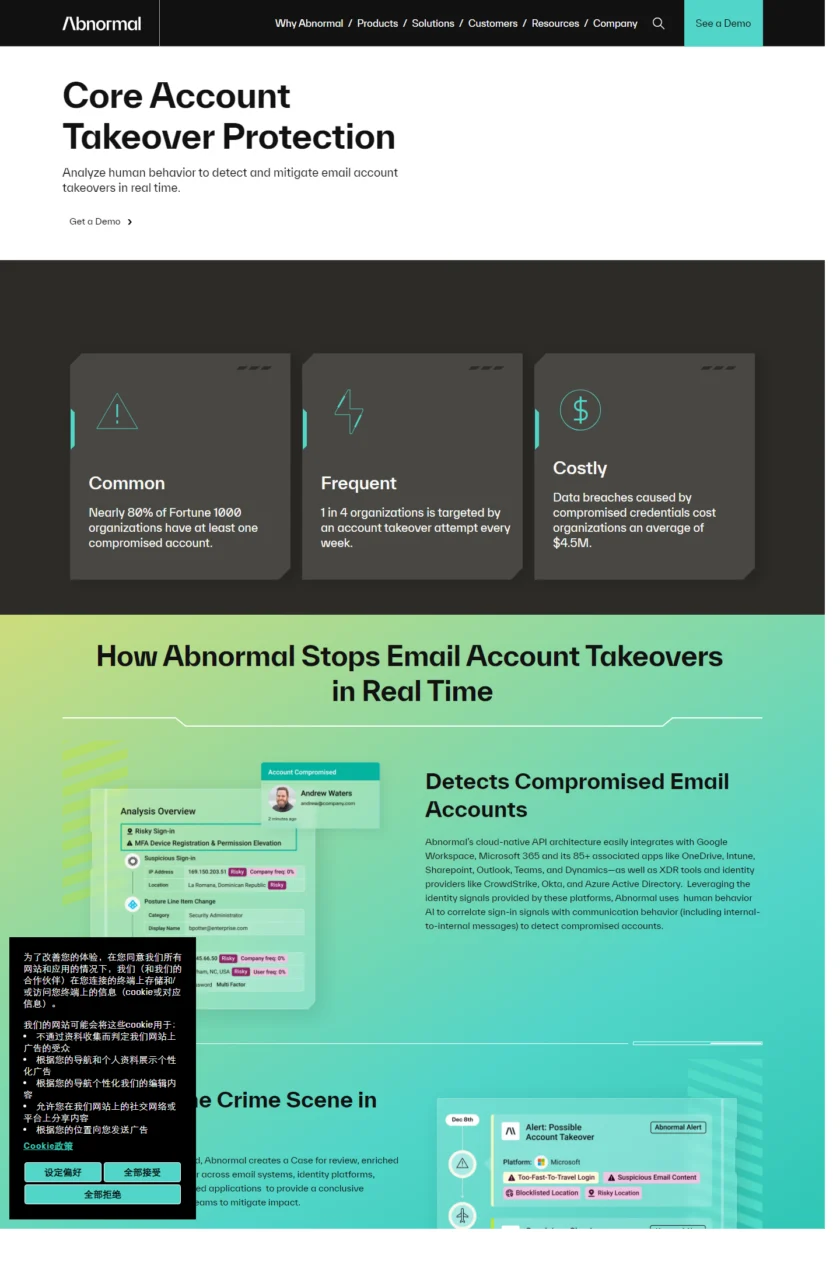

账户接管防护主线:Core Account Takeover Protection 的“实时发现 + 案件还原 + 自动踢出”

在 Core Account Takeover Protection(核心账户接管防护)页面中,Abnormal 明确提出其方法是“分析人类行为,以实时检测并缓解邮箱账户接管”。它把检测建立在身份与登录信号之上,并将这些信号与邮件通信行为关联,以识别“被盗用的账号正在做不符合该用户历史模式的事情”。

从官方描述看,这条主线的价值可以概括为三段式闭环:

- 检测:通过云原生 API 架构集成 Google Workspace、Microsoft 365 及相关应用,并利用这些平台提供的身份信号,将登录信号与通信行为(包含内部到内部的消息)进行关联,从而检测被接管账户。

- 还原:一旦检测到入侵,平台会生成一个可供复核的 Case,并用跨邮箱系统、身份平台、设备、浏览器与已集成应用的可疑行为证据进行富化,帮助团队得到更“结论性”的判断。

- 处置:平台可将可疑攻击者从被劫持账户中“踢出”,包括自动阻断访问、强制密码重置、结束所有活跃会话;管理员也可以选择自动处置或先人工复核。

对企业来说,账户接管真正的成本往往不是“账号被盗”这一瞬间,而是盗号后攻击者利用内部身份去发起更可信的社工、转发规则与邮箱规则滥用、内部横向钓鱼、乃至数据访问与外传。Abnormal 将“检测证据”与“处置动作”串成一条自动化链路,目的就是把“从发现到止血”的时间压缩到尽可能短,从而减少被盗用账号造成的后续损失。

云邮箱风险的另一面:Security Posture Management 解决 M365 配置漂移与隐性暴露

在 Security Posture Management(安全姿态管理)产品页中,Abnormal 把问题定义为“云邮箱环境中的 Microsoft 365 关键配置错误会带来持续风险”,并强调持续监控、基准对标与漂移检测的重要性。与邮件攻击拦截/账户接管防护相比,这条线更偏“风险治理”和“事前预防”,核心在于把复杂、易变的 M365 设置变成可持续运营的检查清单与修复闭环。

根据官方页面描述,这个产品强调以下能力:

- 持续监控与告警:对高风险姿态变化进行检测与提醒,例如休眠管理员账户、过度宽松的应用权限、以及租户配置错误等。

- 基准对标与漂移检测:将你的 M365 设置与 CIS Benchmarks 进行自动比较,识别配置错误与漂移,而不需要人工审计或脚本。

- 风险优先级与业务上下文:通过评分与上下文帮助团队把精力聚焦在最关键的配置风险上。

- 引导式修复:提供分步骤的修复指导,降低配置整改的操作门槛。

很多企业在邮件攻击治理上投入较多,但忽略了“云平台配置”本身也是攻击面。把姿态管理与行为检测放在同一平台体系里,实际的好处是:当你发现一次真实攻击或一次账号被盗事件时,团队可以顺手回看与该事件相关的配置风险是否为“助推器”,从而把经验沉淀为长期的姿态改进。

企业落地建议:用“场景驱动”评估 Abnormal,而不是功能表对齐

为了避免把 Abnormal 写成泛泛的“网络安全百科”,这里给出更贴近企业采购与运营的评估切入点,你可以把它当成 PoC/试点阶段的检查清单:

- 场景 1:财务付款与供应商变更流程。重点验证 VEC/BEC 识别是否能捕捉到“供应商真实域名下的异常请求”,以及平台能否输出足够解释性证据支撑业务方快速决策。

- 场景 2:内部横向钓鱼与盗号后滥用。重点验证 Core Account Takeover Protection 能否把登录异常与内部发信/规则变更关联起来,并在你组织的流程下实现快速处置(自动或半自动)。

- 场景 3:邮件安全运营负担。重点验证自动化处置策略、阈值与隔离/处置动作的可配置性,以及与现有 SIEM/SOAR/XDR 的联动是否能减少重复工单与人工分流。

- 场景 4:M365 姿态治理与合规。重点验证对 CIS Benchmarks 的对标、漂移检测与修复指引是否能落到“你团队真的会按建议改”的程度。

最后提醒一点:Abnormal 的核心优势在于“更懂人的正常行为,从而更快发现异常”。因此在试点阶段,务必让它覆盖足够代表性的用户、部门与供应商往来样本,并提前约定好误报处理、例外策略、以及处置权限边界(例如是否允许自动踢出会话与强制重置密码)。这样才能把平台的价值从“看起来很聪明”落到“真的降低风险与运营成本”。

官方来源

本文采用 CC BY-NC 4.0 许可协议。商业转载、引用请联系本站获得授权,非商业转载、引用须注明出处。

链接:https://appmark.cn/sites/abnormal-security-cyber.html -APPMARK

AI 制药平台,覆盖靶点发现、小分子设计、临床成功率预测与自研药物管线。